Lopullinen opas turvassa pysymiseen Windowsissa

Windows on maailman suosituin tietokonekäyttöjärjestelmä, sillä sitä käyttää yli miljardi laitetta maailmanlaajuisesti. Tällainen yleisyys tulee kuitenkin tehostetussa valvonnassa Windows-järjestelmiä hyödyntämään pyrkiviltä kyberrikollisilta.

Itse Windows-käyttäjinä tunnemme vastuun antaa yhteisöllemme tietoa, jota tarvitaan hyökkäysten estämiseen. Sisäistämällä tämän kattavan oppaan oivallukset saat työkalut suojaamaan Windows-ympäristöäsi tunkeutumiselta ja luvattomalta käytöltä.

Käytä vahvoja, ainutlaatuisia salasanoja

Vaikka se saattaa kuulostaa alkeelliselta, vankka salasanahygienia on edelleen yksi tärkeimmistä suojautumiskeinoista kyberhyökkäyksiä vastaan. Noudata näitä parhaita käytäntöjä:

- Käytä salasanoja, jotka sisältävät isoja ja pieniä kirjaimia, numeroita ja symboleja. Mitä monimutkaisempi, sen parempi.

- Vältä salasanoja, jotka liittyvät henkilökohtaisiin tietoihin, kuten syntymäpäiviin tai nimiin.

- Älä koskaan käytä salasanoja uudelleen useilla sivustoilla tai tileillä.

- Vaihda salasanat usein, vähintään 90 päivän välein.

- Käytä salasananhallintaohjelmaa salasanojen luomiseen ja järjestämiseen.

Vahvat, yksilölliset salasanat suojaavat pääsyä, raa’an voiman hyökkäysten riski pienenee huomattavasti.

Mikä on tehostetun lieventämiskokemuksen työkalupakki (Emet)?

Enhanced Mitigation Experience Toolkit (EMET) on apuohjelma, joka auttaa estämään ohjelmistojen haavoittuvuuksien onnistuneen hyödyntämisen. EMET saavuttaa tämän tavoitteen käyttämällä turvallisuuden lieventämistekniikoita. Nämä tekniikat toimivat erityisinä suojauksina ja esteinä, jotka hyväksikäyttötekijän on voitettava hyödyntääkseen ohjelmiston haavoittuvuuksia.

Tukeeko Emet hyväksikäyttösuojausta?

EMET:ssä saatavilla olevat lievennykset sisältyvät natiivisti Windows 10:een (versiosta 1709 alkaen), Windows 11:een ja Windows Serveriin (versiosta 1803 alkaen) Exploit-suojauksen alla.Tämän osion taulukko osoittaa EMET:n ja hyväksikäyttösuojauksen välisten natiivien lieventämiskeinojen saatavuuden ja tuen.

Ota monivaiheinen todennus käyttöön

Laajenna salasanoja monitekijätodennuksella – sisäänkirjautuminen vaatii lisävaiheen, kuten tekstiviestikoodin tai biometrisen skannauksen. Tämä ylimääräinen suojakerros vaikeuttaa verkkorikollisten pääsyä tileille eksponentiaalisesti, vaikka he onnistuisivatkin varastamaan salasanan.

Ota monivaiheinen todennus käyttöön kriittisillä tileillä, kuten sähköpostilla, pankkitoiminnalla ja sosiaalisessa mediassa. Lisäturvaa varten vaadi monitekijäinen todennus myös Windowsin käyttämiseen.

Pidä ohjelmisto päivitettynä

Yksi yleisimmistä hyökkäysvektoreista hyödyntää vanhentuneiden ohjelmistojen haavoittuvuuksia. Käyttöjärjestelmien, sovellusten, selaimien, lisäosien ja ohjainten ajan tasalla pitäminen on välttämätöntä.

Ota automaattiset päivitykset käyttöön aina kun mahdollista ja tarkista säännöllisesti, onko uusia päivityksiä. Varo ilmoituksia tietoturvakorjauksista ja asenna ne heti.

Päivittää squash-virheiden lisäksi myös suojausominaisuuksia käynnissä olevassa kybersodassa. Uusimman ohjelmiston käyttäminen sulkee porsaanreiät ennen kuin niitä voidaan käyttää sinua vastaan.

Vältä epäilyttäviä linkkejä ja liitteitä

Käytä harkintaa, kun avaat tuntemattomista tai epäluotettavista lähteistä peräisin olevia linkkejä ja liitteitä. Hyökkääjät levittävät yleensä haittaohjelmia naamioimalla ne harmittomiksi asiakirjoiksi tai vaarantamalla luotetut sivustot.

Kuinka sammuttaa SMEP Windows 8:ssa?

Intelin ”Supervisor Mode Execution Prevention” -ominaisuuden ilmaantuessa ja sen sisällyttämisen Windows 8 -käyttöjärjestelmään oletusarvoisena hyväksikäytön estojärjestelmänä oli tarpeen parantaa paikallisia ytimen hyödyntämistekniikoita, jotta ne olisivat ajan tasalla. Tunnetuksi tekniikaksi voidaan mainita SMEP:n kytkeminen pois päältä ROPingin avulla CR4-rekisterin 20. bitin poistamiseksi käytöstä.

Kuinka voin poistaa sovellussuojan käytöstä Windows 10:ssä?

Windows 10 -asiakaslaitteissa Application Guard -ominaisuus on oletuksena pois päältä.> Avaa Ohjauspaneeli, napsauta Ohjelmat ja napsauta sitten Ota Windowsin ominaisuudet käyttöön tai poista ne käytöstä. > Käynnistä laite uudelleen. Enable-Windows OptionalFeature -online -Ominaisuuden nimi Windows-Defender- ApplicationGuard > Käynnistä laite uudelleen.

Vie hiiri linkkien päälle tarkistaaksesi niiden todellisen määränpään ennen napsauttamista. Varo tarjouksia, jotka vaikuttavat liian hyviltä ollakseen totta, ja vältä sivustoja, joissa on kirjoitus- tai kirjoitusvirheitä. Anna arkaluonteisia tietoja vain laillisille, salatuille verkkosivustoille.

Jos olet epävarma linkistä tai liitteestä, ole varovainen. Ota yhteyttä lähettäjään suoraan tunnetun kanavan kautta varmistaaksesi laillisuuden.

Rajoita järjestelmänvalvojan oikeuksia

Järjestelmänvalvojan tilillä on luonnostaan rajoittamaton käyttöoikeus tehdä muutoksia koko järjestelmään. Vähennä altistumista varaamalla järjestelmänvalvojan tili, kun korotetut käyttöoikeudet ovat ehdottoman välttämättömiä.

Luo sen sijaan tavallinen käyttäjätili yleisiin toimintoihin, kuten verkkoselailuun ja sähköpostien tarkistamiseen. Vakiotilit toimivat alennettuilla järjestelmäoikeuksilla, mikä rajoittaa haittaohjelmien vaikutusta, jos ne voivat vaarantua.

Varmuuskopioi kriittiset tiedot

Toivomme, että et koskaan joudu kiristysohjelmien tai pysyvän tietojen katoamisen uhriksi, mutta on viisasta varautua pahimpiin skenaarioihin. Kehitä järjestelmä tärkeiden asiakirjojen, valokuvien ja muiden tietojen säännölliseen varmuuskopiointiin.

Säilytä varmuuskopiot ulkoiselle laitteelle tai pilvipalveluun, joka on irrotettu pääjärjestelmästäsi, missä ne pysyvät ennallaan, jos päätietokoneeseesi osuu. Tällä tavalla voit helposti palauttaa tiedot, jos katastrofi iskee.

Mitä tapahtuu, jos korvaat suojasivun Windows 10:ssä?

Jos hyökkääjä yrittää kirjoittaa muistilohkon ohi (yleinen tekniikka, joka tunnetaan nimellä puskurin ylivuoto), hyökkääjän on ylikirjoitettava suojasivu. Kaikki yritykset muokata suojasivua katsotaan muistin vioittumiselle, ja Windows 10 vastaa tähän lopettaa sovelluksen välittömästi.

Entä jos SMEP = 1?

Jos SMAP = 1, valvojatilassa toimiva ohjelmisto ei voi käyttää tietoja lineaarisissa osoitteissa, jotka ovat käytettävissä käyttäjätilassa.olla suojattu valvojan tilan käskyhauilta. Jos SMEP = 1, valvojatilassa toimiva ohjelmisto ei voi hakea ohjeita lineaarisista osoitteista, jotka ovat käytettävissä käyttäjätilassa.

Käytä suojausohjelmistoa

Tietoturvaohjelmisto tarjoaa korvaamattoman suojan viruksia, haittaohjelmia, kiristysohjelmia ja muita kyberuhkia vastaan. Ratkaisut, kuten Windows Defender Antivirus, on integroitu Windows 10:een tehokkaan ensimmäisen linjan puolustusta varten.

Voit vahvistaa suojaa entisestään kattavalla Internet-tietoturvaohjelmistolla, joka tarjoaa työkaluja, kuten palomuurit, lapsilukon, VPN:t ja identiteettivarkauksien suojan. Yhdistä ratkaisuja kerrostettuun tietoturvaan, joka pystyy tarttumaan uhkiin.

Vältä epäilyttäviä latauksia

Ole varovainen lataaessasi ohjelmia ja tiedostoja Internetistä. Asenna sovelluksia vain luotettavista lähteistä, kuten Microsoft Storesta. Varo lataussivustoja, jotka sisältävät lisäohjelmistoja, kuten selaimen työkalurivejä, jotka saattavat sisältää mainosohjelmia.

Tarkista kaikki ladatut tiedostot virustorjuntaohjelmistollasi. Vältä tekijänoikeuksia loukkaavia torrentteja ja laittomia ohjelmistoja, jotka levittävät usein haittaohjelmia. Aseta selaimesi estämään vaaralliset lataukset automaattisesti.

Valvo verkkoliikennettä

Saat näkyvyyttä verkkotoiminnasta Wiresharkin kaltaisten työkalujen avulla ja tarkista epäilyttävät yhteydet. Tarkkaile epätavallisia liikenteen piikkejä, toistuvia yrityksiä päästä estettyihin portteihin ja yhteyksiä vaarallisiin IP-osoitteisiin.

Mikä on valvojan tilan suorittamisen esto (SMEP)?

Supervisor Mode Execution Prevention (SMEP): Auttaa estämään ydintä (”valvoja”) suorittamasta koodia käyttäjäsivuilla, yleinen tekniikka, jota hyökkääjät käyttävät paikallisen ytimen käyttöoikeuksien korotukseen (EOP). Tämä kokoonpano edellyttää prosessoritukea, joka löytyy Intel Ivy Bridgestä tai uudemmista prosessoreista, tai ARM:sta PXN-tuella.

Mikä on NTVDM ja SMEP?

(NTVDM:n ottaminen käyttöön heikentää suojausta Null dereferencia ja muita hyväksikäyttöjä vastaan.) Supervisor Mode Execution Prevention (SMEP): Auttaa estämään ydintä (”supervisor”) suorittamasta koodia käyttäjäsivuilla. Tämä on yleinen tekniikka, jota hyökkääjät käyttävät paikallisen ytimen oikeuksien korottamiseen. (EOP).

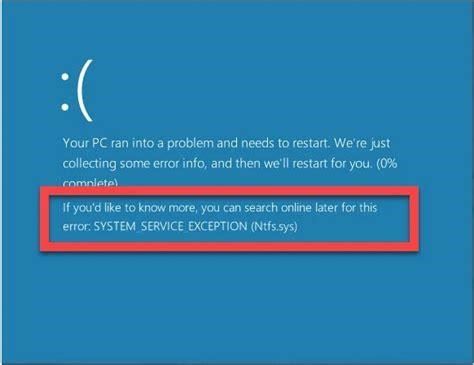

Kärsiikö Windows 10 vakavasta tietoturvavirheestä?

Se on paljastunut hiljattain Windows 10 kärsii erittäin vakavasta tietoturvavirheestä Tämä estää Windows Sandboxin ja Windows Defender Application Guardin (WDAG) avaamisen – mikä jättää jotkin tietokoneet alttiiksi hyökkäyksille.

Kuinka luon Emetin lievennyskäytännöt Windows 10:lle?

Yksi EMETin vahvuuksista on, että sen avulla voit tuoda ja viedä EMET-mittaustoimintojen konfiguraatioasetuksia XML-asetustiedostona yksinkertaista käyttöönottoa varten. Voit luoda lieventäviä käytäntöjä Windows 10:lle EMET XML -asetustiedostosta asenna ProcessMitigations PowerShell -moduuli.

Kaivaudu syvemmälle epäilyttävään liikenteeseen ja selvitä, onko se osoitus jonkinlaisesta hyökkäyksestä tai verkkotunkeutumisyrityksestä. Tyypillisten liikennemuotojesi tunteminen tekee poikkeavuuksista erottuvan.

Ehdotetut aiheet

Toivomme, että nämä vinkit auttavat sinua lukitsemaan Windowsin ja pysäyttämään verkkorikolliset. Etsitkö lisää ohjausta digitaalisen elämäsi turvaamiseksi? Jotkut aiheeseen liittyvät artikkelit, joista uskomme sinun hyötyvän:

- Kuinka poistaa haittaohjelmat Windows-tietokoneeltasi

- Kotisi langattoman verkkosi suojaaminen

- Lastesi suojaaminen verkossa

- Password Manager Showdown

Kerro meille, jos sinulla on muita Windows-tietoturvaaiheita, joita haluat meidän käsittelevän alla olevissa kommenteissa! Pyrimme tarjoamaan hyödyllisintä tietoa auttaaksemme yhteisöämme pysymään turvassa yhä vaarallisemmassa digitaalisessa maailmassa.

Viitteet

- https://www.techrepublic.com/article/how-to-protect-your-remote-desktop-environment-from-brute-force-attacks/

- https://www.techtarget.com/searchsecurity/tip/10-RDP-security-best-practices-to-prevent-cyberttacks

Kuinka määritän järjestelmän laajuisen lievennyskäytännön?

Järjestelmän laajuisten lievennysten käytäntö voidaan nähdä ja konfiguroida EMETin graafisella käyttöliittymällä. Ei tarvitse etsiä ja purkaa rekisteriavaimia tai suorittaa alustasta riippuvia apuohjelmia. EMET:n avulla voit säätää asetuksia yhdellä yhtenäisellä käyttöliittymällä taustalla olevasta alustasta riippumatta.